"קיבלתי מייל מהכתובת שלי עם ניסיון סחיטה"

בימים האחרונים ישראלים מקבלים מיילים מאיימים, שבהם נוכלים טוענים כי השתלטו על מצלמות המחשב או הטלפון שלהם, ומאיימים להפיץ חומרים אינטימיים שמצאו בהם, בניסיון לסחוט מהם אלפי דולרים. אבל מה שבולט הפעם הוא שהמייל נכתב כביכול מהחשבון שלהם, מה שמעלה חשש שגם פרצו להם למייל. "מדובר בהתחזות, ספופינג, שנועדה כדי לדמות פריצה למייל של הקורבן", מסבירה מומחית סייבר

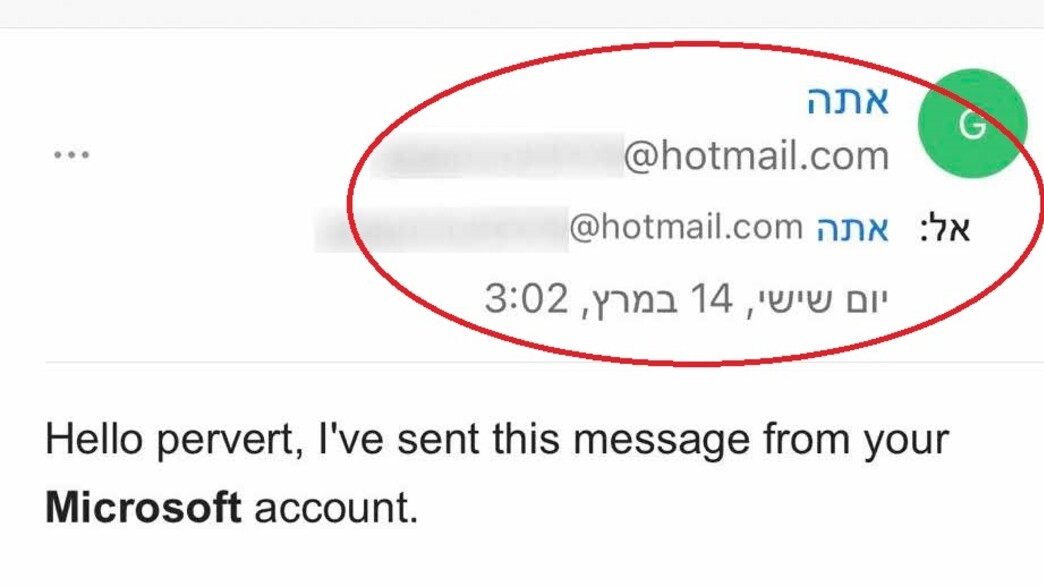

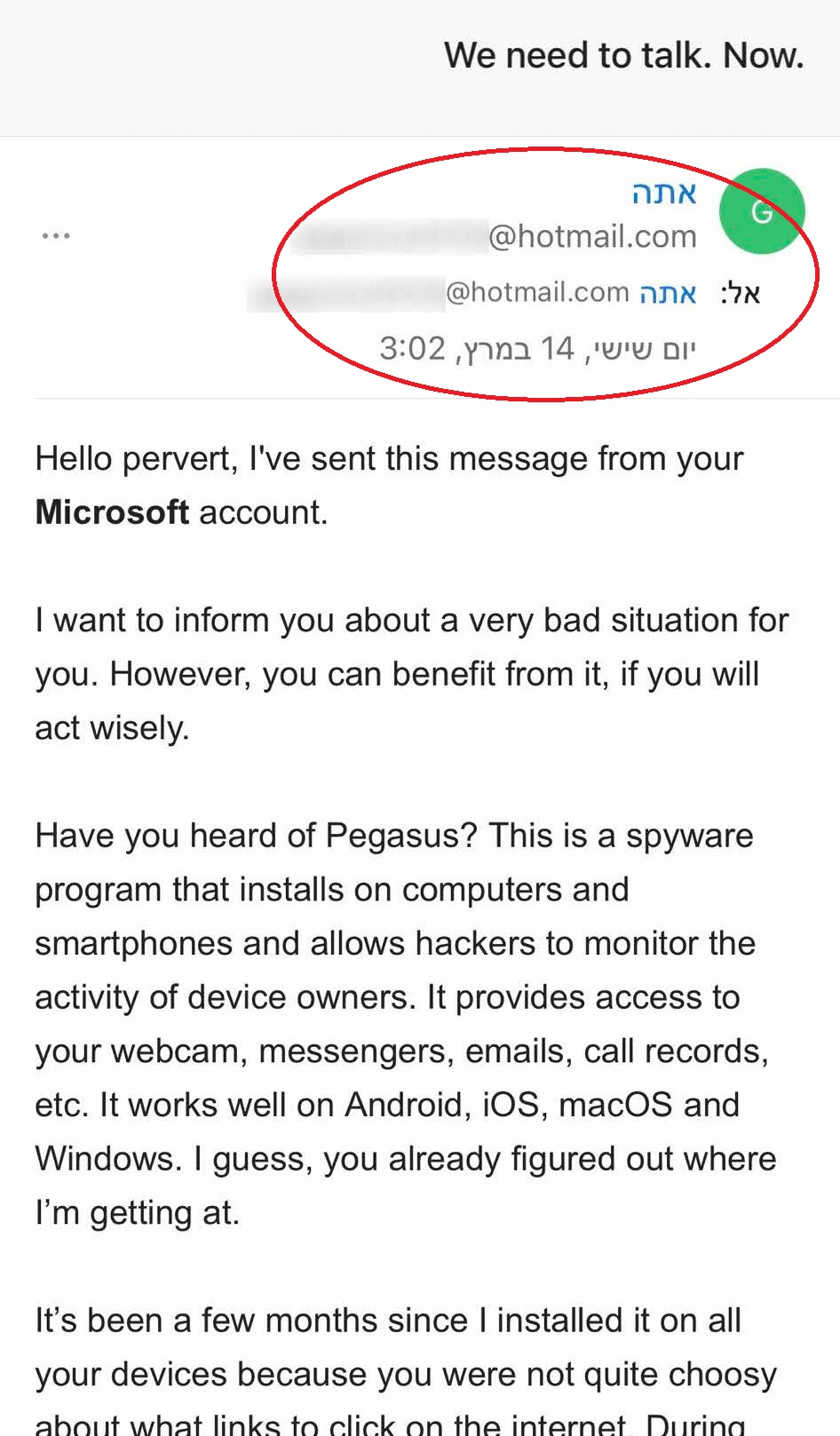

בסוף השבוע האחרון, בשעה אחת בלילה, קיבלה גולשת בשם רוני מייל מדאיג, תחת הכותרת "אנחנו צריכים לדבר". "היי סוטה", נכתב במייל באנגלית, "שלחתי את ההודעה הזאת מחשבון המיקרוסופט שלך. אני רוצה ליידע אותך על מצב שעלול להיות מאוד לא נעים בשבילך. עם זאת, תוכלי להפיק ממנו תועלת אם תפעלי בחוכמה".

בהמשך המייל, טען השולח כי פרץ למחשב שלה, ותיעד אותה צופה בסרטונים מביכים, ואיים להפיץ את ההקלטות לכל אנשי הקשר שלה ברשתות החברתיות, אם לא תשלם לו 1,900 דולר במטבע קריפטו תוך 48 שעות.

למעשה, מדובר בהונאה ישנה ומוכרת, שלאחרונה תופסת תאוצה מחדש בארץ. ישראלים רבים החלו לקבל מיילים מאיימים, שבהם נוכלים טוענים כי השתלטו על מצלמות המחשב או הטלפון שלהם, ומאיימים להפיץ חומרים אינטימיים שמצאו בהם, בניסיון לסחוט מהם אלפי דולרים.

"התופעה הזאת שנקראת sextortion – סחיטה מינית", מסבירה מיי ברוקס, מייסדת קהילת הפייסבוק בטוחים אונליין Think Safe Cyber, ועוסקת באבטחת מידע וסייבר כבר מעל עשרים שנה. היא מסבירה שהונאות מהסוג הזה פונות למנגנון רגשי של בושה, ובמקביל יוצרת תחושת דחיפות ולחץ על הקורבן: "הסוחטים אומרים לו – יש לך 24 שעות, ואחרי כמה שעות שולחים עוד מייל – נשארו לך רק שמונה שעות. הם עושים את זה כדי שיגיב מהר, בלי לעצור לחשוב או להתייעץ עם מישהו".

רוני, שכבר הכירה את התופעה, לא התרגשה, עד ששמה לב לפרט מטריד במיוחד – כפי שטען התוקף, המייל אכן נשלח אליה מכתובת המייל שלה. בשלב הזה היא החלה לחשוד שהמייל שלה נפרץ: "יצא לי לקבל מיילים כאלה בעבר, אבל אף פעם לא מהמייל שלי, זה היה ממש מלחיץ", היא מספרת.

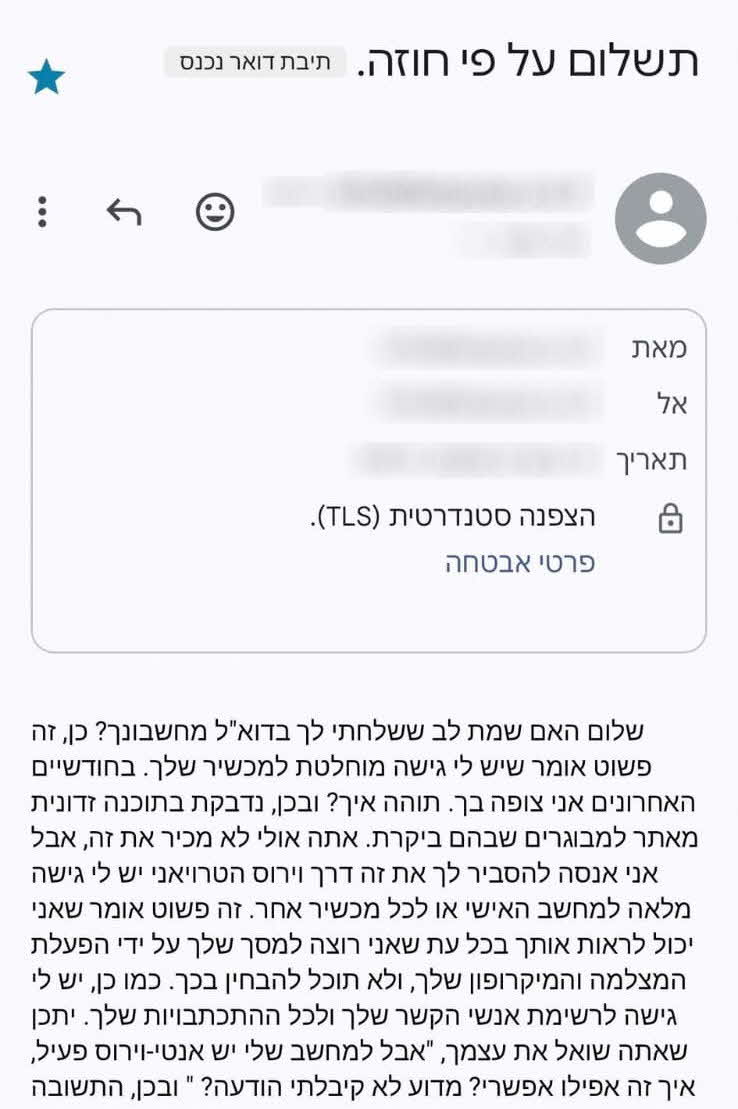

רוני פנתה מיד לקבוצת הפייסבוק "בטוחים אונליין" כדי לשאול האם המייל שלה אכן נפרץ ומה עליה לעשות אם כן, אלא שבקבוצה הבינו די מהר שמדובר, ככל הנראה, במשהו אחר לגמרי – mail spoofing, או בעברית, התחזות.

מדובר בטכניקה המשמשת במתקפות פישינג וספאם, שבה התוקפים מציגים לקורבנות כתובת שולח שתגרום להם לחשוב שההודעה הגיעה מאדם שהם מכירים ויכולים לסמוך עליו, או, כמו במקרה הזה, אפילו מהתיבה של הקורבנות עצמם. "לפעמים באמת מצליחים לשכפל את כתובת המייל, ולפעמים משתמשים בכתובת מייל דומה מאוד, שלמראית עין נראית זהה כמו אותה כתובת", מסבירה ברוקס, ומציינת שגם הספופינג הוא תופעה ותיקה שמוכרת בעולם כבר כמעט עשור, אבל בישראל הייתה פחות נפוצה עד היום.

במקרה הזה הספופינג נועד כדי לדמות פריצה למייל של הקורבן, אבל לדברי ברוקס הטכניקה משמשת בהמון הונאות שונות. "לדוגמה, התוקף יכול להתחזות לספק שאתה עובד איתו ולשלוח מייל שבו הוא יטען שהוא עבר לבנק אחר, ויבקש לשלוח את התשלום הקרוב לחשבון אחר, שהוא למעשה חשבון הבנק של התוקף, מבלי שהקורבן יכול לדעת".

מאז, תופעת הסחיטה דרך ספופינג ממשיכה להתרחב, וישראלים נוספים כבר החלו לדווח שנפלו קורבן לניסיון הונאה דומה בניסוחים שונים, גם בעברית.

"חשוב לצמצם את הסיכונים מראש"

אם גם אתם נפלתם קורבן לניסיון הונאה כזה, קודם כל חשוב לוודא שחשבון המייל שלכם מאובטח, כדי להתגונן במקרה שאכן מדובר בפריצה ולא בספופינג.

אחת ההצעות שעלו בקבוצה בתגובת לשאלתה של רוני הייתה לבדוק אם המייל מופיע בדואר היוצא, כדי לדעת אם הוא אכן נשלח מהמייל שלה או שמדובר בספופינג. אבל ברוקס מסבירה שלא להסתמך על כך: "פורץ מתוחכם מספיק עלול למחוק את המייל מהדואר היוצא ומהארכיון", היא מסבירה.

במקום זה, ברוקס ממליצה לעשות שלוש פעולות באופן מיידי. ראשית, לבדוק אילו מכשירים מחוברים לחשבון המייל שלנו, ולנתק את המכשירים שאנחנו לא מזהים. "זה משהו שכדאי לעשות מדי פעם בלי קשר לסיכון לפריצה, גם עבור חשבונות שיש לנו בפלטפורמות אחרות כמו פייסבוק או וואטסאפ", היא מדגישה. "אנחנו עלולים למשל לגלות פתאום מכשיר ישן שעדיין מחובר לפייסבוק שלנו, שעלול להתגלגל לידיים הלא נכונות ולהשאיר אותנו חשופים". כך עושים את זה בחשבון ג'ימייל למשל.

שנית, חשוב להחליף מיד סיסמה. "רוב האנשים לא מחליפים סיסמאות בתדירות מספיקה", אומרת ברוקס, ולכן גם את זה היא ממליצה להפוך להרגל קבוע, כדי לחזק את האבטחה של החשבון. אמצעי הבטיחות האחרון שהיא ממליצה לנקוט עליו הוא הגדרת אימות דו שלבי: "זה אמצעי אבטחה נוסף שמבטיח שגם אם הסיסמה שלי דלפה או נגנבה, התוקף לא יוכל לעשות איתה כלום, כי אי אפשר יהיה להיכנס לחשבון בלי אמצעי האימות הנוסף הזה".

"אחרי שנוקטים בכל אמצעי הבטיחות האלה, זה כבר לא משנה אם מדובר בספופינג או פריצה אמיתית, כי אנחנו בכל מקרה מוגנים", היא אומרת. ומה עושים לגבי המייל עצמו? מתעלמים ולא מגיבים. "קבוצות הנוכלים שמריצות את ההונאות האלה מקבלות רשימות של מיליוני מיילים, ולא יודעות אם הם פעילים או לא. ברגע שעונים להם, הם מבינים שמדובר במייל פעיל, ומסמנים אותו ככזה. אז אם ההונאה הראשונה לא תעבוד, הם ינסו שוב ושוב, ואולי אחת מההונאות הבאה כבר כן תעבוד", מסבירה ברוקס, ומוסיפה שאותו כלל נכון גם לספאם או ניסיונות הונאה שאנחנו מקבלים ב-SMS או בוואטסאפ. "כשזה מגיע להנדסה החברתית, כל אחד יכול ליפול. אם הנוכל מספיק נחוש, הוא יצליח להפיל גם מישהו מאוד מנוסה, אם הוא יהיה מספיק מוסח. זה דורש רק שנייה אחת של הסחת דעת, ולכן חשוב לצמצם את הסיכונים מראש".

לדבריה, אין דרך למנוע מתקפות מהסוג הזה מראש. "לא באמת אפשר להתגונן, כי זה רנדומלי. אנחנו צריכים לקחת בחשבון שהזהות שלנו, המיילים שלנו, הטלפונים שלנו, דלפו ודולפים כל הזמן. רק בחודש האחרון היו שלושה מקרי דליפה חמורים בישראל, אז אנחנו צריכים להניח מראש שאנחנו חשופים, ושאם לא תהיה עלינו מתקפה היום, תהיה שבוע הבא".

לכן, הטיפ היחיד שהיא מציעה הוא לבחון הודעות מהסוג הזה בתשומת לב, לא להילחץ ולפעול בצורה שקולה. "בפעם הראשונה שרואים דבר כזה, זה מאוד מלחיץ. בהונאות מתוחכמות במיוחד, גם אנשי סייבר לא תמיד מבינים מיד במה מדובר. לכן צריך לקחת את הרגע הזה כדי להבין מול מה אנחנו עומדים. חושבים לפני שמקליקים – זה סלוגן בקהילה".